Содержание

Как расшифровывается НОД? — Виктор Корб — ЖЖ

Кто спасёт мир?

Как думаете, кто быстрее разработает эффективную и доступную вакцину от коронавируса #COVID2019?

Голландия или Нидерланды

Тут, говорят, власти Нидерландов надумали «полностью отказаться от использования названия Голландия, поскольку оно ассоциируется с наркотиками и…

КОГДА ПУТИН УЙДЁТ?

В каком году Путин окончательно лишится верховной власти в России? P. S. Более точные прогнозы и обоснования — в комментарии. P.P.S. Помогайте…

S. Более точные прогнозы и обоснования — в комментарии. P.P.S. Помогайте…

Габуния vs. Путин

Пн, 16:18: Если бы вам пришлось делать предельно жёсткий выбор, на чью сторону вы бы встали: Георгия Габуния или Владимира Путина?…

Президент vs. Парламент

Выбираем лучшую форму правления

Ассанж — политзек?

И, друзья, помогите, пожалуйста, максимальным расшариванием этого опроса. Важная тема же — хочется получить выборку побольше и разнообразнее.…

Важная тема же — хочется получить выборку побольше и разнообразнее.…

Где кончик коммуникационного носа?

Дуров в ответ на критику его неоднозначного решения по «защите прайвеси» в Телеграме запустил опрос, результаты которого наглядно показывают…

Наше имя — Летов! Лучшие фото кампании LIA

Друзья, помогите определить лучший визуальный образ кампании «Наше имя — Летов!» aka Letov International Airport. Отметьте не более трёх фотографий,…

Отметьте не более трёх фотографий,…

Мои твиты за 25.01.2019 Хотите, чтобы было как в России?

Пт, 19:26: Хотите, чтобы было как в России? Пт, 20:24: У Фейсбука какой-то глобальный сбой: начали прилетать свежие комментарии к…

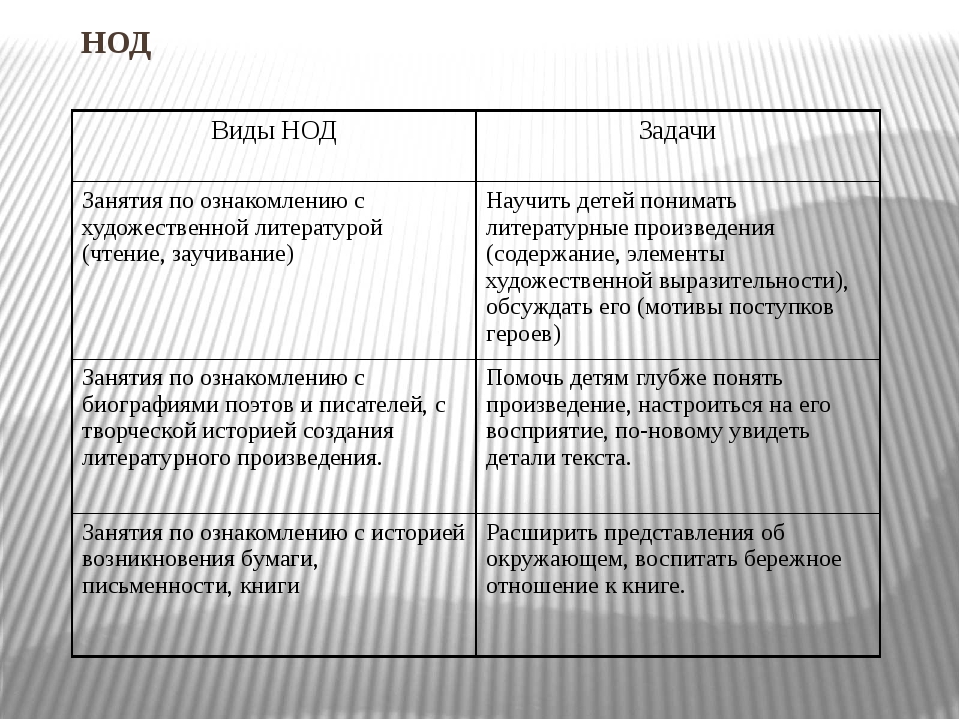

Памятка по написанию конспекта по ООД или НОД

Рекомендации педагогическим работникам по написанию конспекта НОД( непрерывной образовательной деятельности) или ООД ( организованной образовательной деятельности)

для проведения открытого просмотра ООД или на аттестацию

(написание конспекта НОД (ООД) для повседневной организованной образовательной деятельности ведется с написания темы, цели, задач, оборудования и материалов, хода НОД (ООД). В календарном плане пишется только название темы НОД(или ООД).Конспект прилагается в развернутом виде на электронном носителе или в бумажной распечатке (на листах А-4, в книжном или журнальном варианте.

В календарном плане пишется только название темы НОД(или ООД).Конспект прилагается в развернутом виде на электронном носителе или в бумажной распечатке (на листах А-4, в книжном или журнальном варианте.

Составитель: воспитатель ГУТО «СРЦН №1»

Бавшина Людмила Ивановна

2017 г.

Структура написания конспекта

Титульный лист:

Название учреждения (полностью, по уставу)

Конспект непосредственной образовательной деятельности (организованной образовательной деятельности)

Составил(а): ФИО, должность

Дата проведения: число, месяц, год

город .

2 – ая страница конспекта

Уровень общего образования: дошкольное образование

Тема НОД (ООД):_________________________________

Дата проведения: ____________________

Время проведения: ______________________

Возраст обучающихся: _______________

Образовательная область: (главное направление развития )

познавательное развитие;

речевое развитие;

художественно-эстетическое развитие;

физическое развитие;

социально-коммуникативное развитие (как часть ООД)

Интеграция образовательных областей: _________________________________________

перечислить: социально-коммуникативное, познавательное , речевое, художественно-эстетическое, физическое)

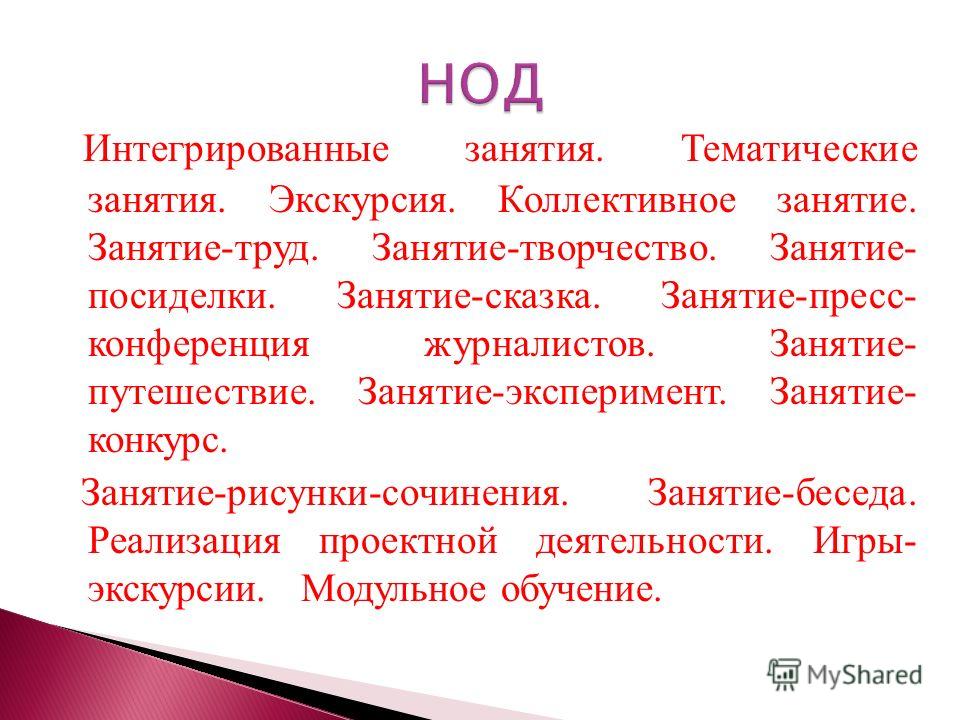

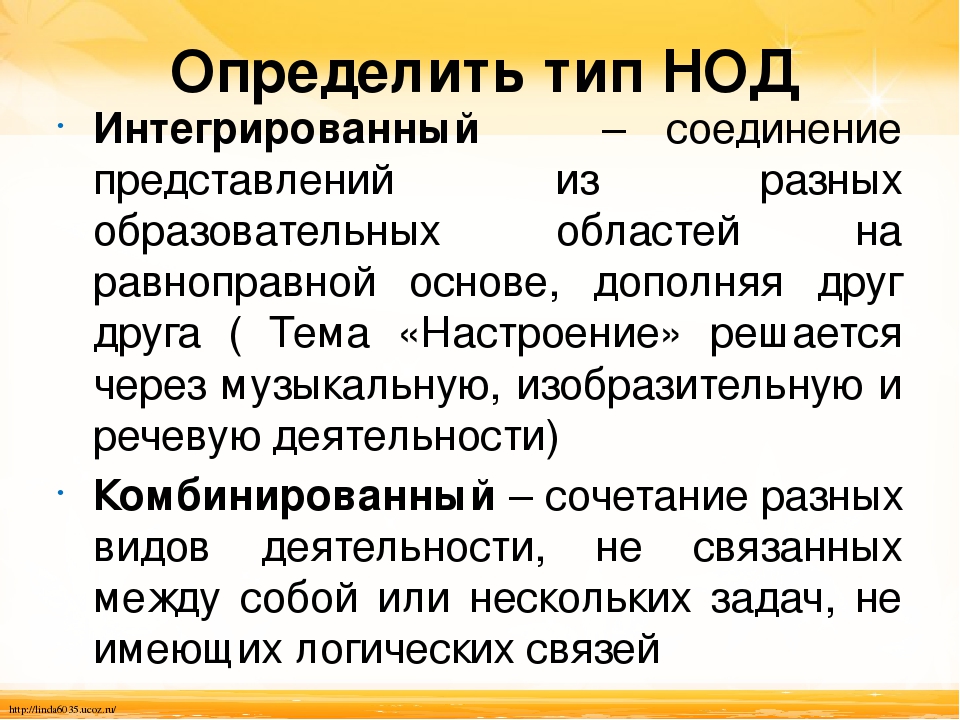

Классификация (Тип) ООД: __________________(записать или нужное подчеркнуть)

— по дидактической задаче:

усвоения новых знаний и умений

закрепления ранее приобретённых знаний

творческого применения знаний и умений

комбинированная ( совмещение дидактических задач на обучение, повторение и закрепление знаний).

-по содержанию знаний

однотемная (классическая по разделам обучения)

комплексная (одновременно решается несколько дидактических задач (систематизация знаний, умений и развитие творческих способностей или др.). В комплексной НОД решаются задачи двух и более видов деятельности.

Интегрированная (по принципу объединения нескольких видов детской деятельности и разных средств речевого развития). Интеграция может быть по тематическому принципу.

-по форме организации

традиционная ООД или НОД;

нетрадиционная (экскурсия, соревнование, театрализованная, консультация, сюжетно-ролевая игра, путешествие, викторина, концерт, интеллектуальная игра– « Следствие ведут знатоки» , «Поле чудес», «Что? Где? Когда?», КВН и т.д.)

Формы НОД или ООД: совместная деятельность взрослого и детей

Форма организации НОД или ООД: (нужное подчеркнуть):

Индивидуальная ( с одним ребенком).

Подгрупповая (индивидуально-коллективная).

Фронтальная (общегрупповая)

Организованная образовательная деятельность в соответствии с базовым видом деятельности (познавательное развитие, развитие речи, рисование, лепка, аппликация, музыка, физическая культура) – нужное подчеркнуть

Цель: конечный результат, то, к чему мы стремимся (имя существительное- развитие, создание условий, формирование, воспитание, укрепление и т.д.).

Задачи: 1. Образовательные.

2.Развивающие.

3. Воспитательные. (Смотреть образец написания задач…)

Задачи прописывать глаголом в неопределенной форме: создавать, укреплять, воспитывать, осуществлять и т.п.

Задачи: Образовательные задачи (пишется, чему детей будем учить на данном занятии). В задачах не писать глагол «учить»! Грамотнее писать — «способствовать», «формировать умение», «создавать условия», «развивать» и т. д.

д.

2. Развивающие задачи (пишется, что будем закреплять, уточнять, не забывая о развитии психических функций и различных свойств).

3. Воспитательные задачи (какие умственные, эстетические, морально-волевые качества будут формироваться).

Следует помнить, что каждая новая задача пишется с новой строчки.

Примерные формулировки образовательных задач НОД по сообщению нового знания:

«Актуализировать знания детей о …»

«Создать условия для получения детьми знания о …»

«Мотивировать детей к самостоятельному изучению …»

«Дать возможность детям при помощи взрослого узнать о …»

«Сформулировать у детей потребность правильно употреблять в собственной речи притяжательные местоимения»

Примерные формулировки образовательных задач НОД тренировочного и итогового характера:

«Актуализировать знания детей о …»

«Расширить знания детей0 … через организацию самостоятельной экспериментальной деятельности»

«Дать возможность применить на практике полученные знания о…»

«Закрепить в самостоятельной деятельности умение …»

Развивающие задачи направлены, как правило, на развитие высших психических функций (мышление, память, воображение, внимание), общей, мелкой, артикуляционной моторики, просодических компонентов речи (голос, ритм, темп, интонация), речевого дыхания.

Формулирование развивающих задач должно отвечать программным задачам и обязательно начинаться с глагола.

В зависимости от того, в какой степени у детей сформирована та функция, над которой Вы хотите поработать, будет сделан выбор глагола:

— если функция не сформирована, то задача будет начинаться со слов «формировать …», «начать работу по развитию…» и т.д.

— если функция недостаточно сформирована, либо необходимо закрепить какой – либо навык, то выбор будет следующий «продолжать формировать…», «продолжать развивать …», «совершенствовать …» и т.д.

Воспитательные задачи направлены, как правило, на развитие личностных качеств ребенка, его эмоционально – волевой сферы.

Формулирование воспитательных задач должно отвечать программным задачам и обязательно начинаться с глагола.

В зависимости от того, в какой степени у детей сформировано то качество (свойство), над которым Вы хотите поработать, будет сделан выбор глагола:

— если качество (свойство) не сформировано, то задача будет начинаться со слов «формировать …», «воспитывать …» и т. д.

д.

— если качество (свойство) недостаточно сформировано, либо необходимо его закрепить, то выбор глагола будет следующий «продолжать формировать …», «продолжать воспитывать …», «совершенствовать …» и т.д.

Предварительная работа: (если проводилась) с детьми, весь объем фронтальной и индивидуальной работы с детьми (Беседы с детьми, наблюдение, чтение художественной литературы, куда ходили на экскурсию, что выучили и т.д.)

Словарь новых слов: (если есть) – для логопедической , дефектологической, тифлопедагогической ООД обязательно

Образовательные технологии:______________ (написать или подчеркнуть)

ИКТ-технологии;

здоровьесберегающие технологии;

технологии проектной деятельности

технология исследовательской деятельности

информационно-коммуникационные технологии;

личностно-ориентированные технологии;

технология портфолио дошкольника и воспитателя

игровая технология

технология «ТРИЗ»

технологии предметно – развивающей среды

технологии проблемного обучения

Методы обучения: ___________________________ (написать или подчеркнуть)

Практические:

Наглядные:

Словесные:

Игровые:

Виды детской деятельности: (нужное подчеркнуть)

Возрастная категория (1 год — 3 года)

— предметная деятельность и игры с составными и динамическими игрушками;

— экспериментирование с материалами и веществами (песок, вода, тесто и пр. ,

,

— общение с взрослым и совместные игры со сверстниками под руководством взрослого,

— самообслуживание и действия с бытовыми предметами-орудиями (ложка, совок, лопатка и пр.,

— восприятие смысла музыки, сказок, стихов, рассматривание картинок, двигательная активность;

для детей дошкольного возраста

Возрастная категория (3 года — 8 лет)

— игровая деятельность, включая сюжетно-ролевую игру, игру с правилами и другие виды игры,

— коммуникативная (общение и взаимодействие со взрослыми и сверстниками,

— познавательно-исследовательская (исследования объектов окружающего мира и экспериментирования с ними,

— восприятие художественной литературы и фольклора, самообслуживание и элементарный бытовой труд (в помещении и на улице,

— конструирование из разного материала, включая конструкторы, модули, бумагу, природный и иной материал (конструктивно-модельная),

— изобразительная (рисование, лепка, аппликация, прикладное творчество),

— музыкальная (восприятие и понимание смысла музыкальных произведений, пение, музыкально-ритмические движения, игры на детских музыкальных инструментах)

— двигательная (овладение основными движениями) форма активности ребенка.

Оборудование и материалы:

Демонстрационный материал:

Раздаточный материал:

Длительность:

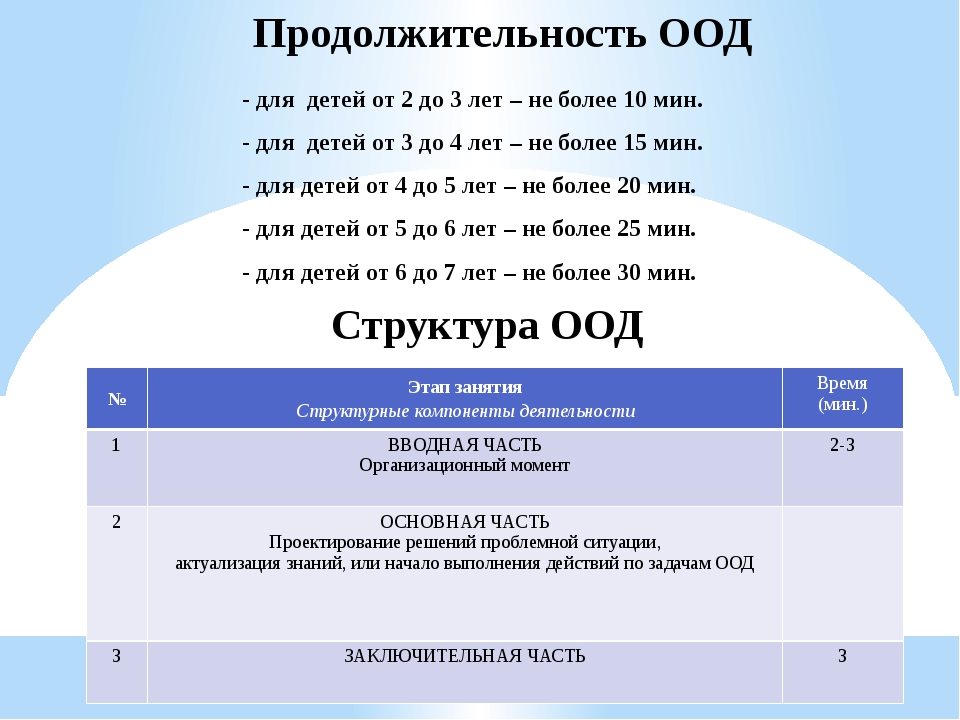

Структура НОД (ООД):

Вводная часть — 3 минуты.

а) чтение стихотворения «Осень» А.С. Пушкина;

б) наблюдение из окна за осенним небом;

в) словесная дидактическая игра «Придумай слово» (подбор прилагательных к словам небо, осень, листва).

II. Основная часть — 15 минут.

а) беседа о погодных явлениях осенью;

б) рассматривание календарей погоды;

в) физкультминутка;

г) составление рассказов об осенней погоде;

д) называние детьми осенних примет и поговорок об осени;

е) дидактическая игра «С какого дерева лист»… и т.д.

III. Заключительная часть — 2 минуты.

а) обобщение воспитателя;

б) анализ НОД (о том какие знания показали дети).

И, наконец, начинается описание хода НОД.

Ход НОД (ООД):

Ход НОД пишется в прямой речи. Обязательно пишутся все слова, которые воспитатель будет говорить, предполагаемые ответы детей, обобщения воспитателя. Если по ходу занятия воспитателю нужно выполнить какие-то действия, это указывается в конспекте.

Структура написания конспекта

Титульный лист:

Название учреждения (полностью, по уставу)

Конспект непосредственной образовательной деятельности (организованной образовательной деятельности)

Составил(а): ФИО, должность

Дата проведения: число, месяц, год

город .

2 – ая страница конспекта

Уровень общего образования: дошкольное образование

Тема НОД (ООД):_________________________________

Дата проведения: ____________________

Время проведения: ______________________

Возраст обучающихся: _______________

Образовательная область: ____________________________(главное направление развития )

Интеграция образовательных областей: _________________________________________

Классификация (Тип) НОД или ООД: __________________________________________

Формы НОД или ООД: ________________________________________________________

Форма организации НОД или ООД: ____________________________________________

Организованная образовательная деятельность в соответствии с базовым видом деятельности ______________________________________________________

Цель: ________________________________________________________________.

Задачи: 1. Образовательные.

2.Развивающие.

3. Воспитательные.

Предварительная работа: ____________________________________________

Словарь новых слов: ______________________________________________________

Образовательные технологии:______________________________________

Методы обучения: _________________________________________________

Виды детской деятельности: ___________________________________________

Оборудование и материалы:

Демонстрационный материал:

Раздаточный материал: Длительность: Структура НОД (ООД):

I. Вводная часть — 3 минуты.

а) чтение стихотворения «Осень» А.С. Пушкина;

б) наблюдение из окна за осенним небом;

в) словесная дидактическая игра «Придумай слово» (подбор прилагательных к словам небо, осень, листва).

II. Основная часть — 15 минут.

а) беседа о погодных явлениях осенью;

б) рассматривание календарей погоды;

в) физкультминутка;

г) составление рассказов об осенней погоде;

д) называние детьми осенних примет и поговорок об осени;

е) дидактическая игра «С какого дерева лист»… и т.д.

III. Заключительная часть — 2 минуты.

а) обобщение воспитателя;

б) анализ НОД (о том какие знания показали дети).

И, наконец, начинается описание хода НОД.

Ход НОД (ООД):

Ход НОД пишется в прямой речи. Обязательно пишутся все слова, которые воспитатель будет говорить, предполагаемые ответы детей, обобщения воспитателя. Если по ходу занятия воспитателю нужно выполнить какие-то действия, это указывается в конспекте.

НОД — это… Что такое НОД?

Нод 3 — Транквилити (англ. Tranquility, «Спокойствие») модуль международной космической станции, запуск которого запланирован на 2009 год. «Транквилити» будет содержать самую совершенную систему жизнеобеспечения в истории космонавтики. Эта система будет … Википедия

Эта система будет … Википедия

НОД — НОД Наибольший общий делитель. Земля Нод упоминаемая в Библии местность, куда был изгнан Каин после убийства. НОД на железнодорожном транспорте начальник отделения железной дороги … Википедия

Нод — ( (земля) неприкаянных ), земля, лежащая вост. Эдема, в к рую удалился Каин (Быт 4:16) … Библейская энциклопедия Брокгауза

іноді — прислівник незмінювана словникова одиниця … Орфографічний словник української мови

Нод — (страна ссылки) (Быт.4:16 ) название страны, в которую удалился Каин; находилась на в. от Едема. Но все попытки определить, какая это была земля и где именно она находилась на Востоке доселе остаются безуспешными … Библия. Ветхий и Новый заветы. Синодальный перевод. Библейская энциклопедия арх. Никифора.

Нод — (блуждание) (Быт.4:16 ) название земли, в которую удалился Каин. По мнению некоторых толкователей это слово означает не землю, но состояние бегства, блуждания, одиночества, в котором он оказался. (см. имя) … Библия. Ветхий и Новый заветы. Синодальный перевод. Библейская энциклопедия арх. Никифора.

По мнению некоторых толкователей это слово означает не землю, но состояние бегства, блуждания, одиночества, в котором он оказался. (см. имя) … Библия. Ветхий и Новый заветы. Синодальный перевод. Библейская энциклопедия арх. Никифора.

іноді — присл. Час від часу; часом, деколи, інколи. || У деяких випадках … Український тлумачний словник

нод — сл. node часть ФИДО адреса: NN:NNN/node.NNN/@fidonet. …отключение насовсем автоpа и если это пойнт отключение его ноды от эхоконфpенеции … Hacker’s dictionary

іноді — иноді (у деяких невизначених проміжках часу, якоїсь певної миті; у деяких випадках), і[и]нколи, часом, часами, зрідка, час від [до] часу, від часу до часу, коли не коли, подекуди, і[и]ншим часом, і[и]ншим разом, деколи, (по)деколи, у[в]ряди годи … Словник синонімів української мови

Нод — (блуждание) (Быт.4:16 ) название земли, в которую удалился Каин. По мнению некоторых толкователей это слово означает не землю, но состояние бегства, блуждания, одиночества, в котором он оказался. (см. имя) … Полный и подробный Библейский Словарь к русской канонической Библии

По мнению некоторых толкователей это слово означает не землю, но состояние бегства, блуждания, одиночества, в котором он оказался. (см. имя) … Полный и подробный Библейский Словарь к русской канонической Библии

Конспект НОД в детском саду Полезные овощи

Конспекты занятий в детском саду

Комплексные конспекты

Конспект НОД «Полезные овощи»

Кириллова Елена Михайловна, воспитатель МБДОУ №11 «Олененок» г.Мичуринск

Тема непрерывной непосредственно образовательной деятельности: «Полезные овощи».

Интеграция образовательных областей: «Познание»(формирование целостной картины мира), «Коммуникация», «Труд», «Чтение художественной литературы».

Виды детской деятельности: игровая, продуктивная, коммуникативная, познавательно_исследовательская.

Цели: познакомить с названиями овощей, местом их выращивания, учить описывать овощи, отгадывать загадки.

Планируемые результаты: умеет поддерживать беседу, высказывает свою точку зрения, выражает положительные эмоции при прослушивании стихотворения Ю. Тувима «Овощи». Активно и доброжелательно взаимодействует с педагогом и сверстниками в решении игровых и познавательных задач.

Тувима «Овощи». Активно и доброжелательно взаимодействует с педагогом и сверстниками в решении игровых и познавательных задач.

Материалы и оборудоваие: картинки и муляжи овощей, мяч, наборы разрезных картинок.

Содержание НОД.

Воспитатель загадывает загадки, а дети называют ответы. Воспитатель показывает муляжи овощей.

Отгадывание загадок.

1. Что за скрип? Что за хруст?

Это что ещё за куст?

Как же быть без хруста,

Если я… (капуста)

2. Красная девица росла в темнице,

Люди в руки брали, косы обрывали. (морковь)

3. Хотя я сахарной зовусь,

Но от дождя я не размокла,

Крупна, кругла, сладка на вкус,

Узнали вы, кто я?… (свекла)

4. Очень длинным вырастает

И пол грядки занимает.

Этот овощ тыквы брат,

Летом все его едят. (кабачок)

5. Ее тянут бабка с внучкой,

Ее тянут бабка с внучкой,

Кошка, дед и мышка с Жучкой. (репка)

6. В огороде вырастаю, а когда я созреваю,

Варят из меня томат, в щи кладут и так едят. (помидоры)

7. Летом – в огороде, свежие, зеленые,

А зимою – в бочке, крепкие, соленые. (огурцы)

Детям предлагается игра «Один-много».

Показывается картинка с одним предметом, а дети называют овощи во множественном числе. (ответы сопровождаются картинками).

Физкультминутка «Мы пололи грядки».

Дети стоят в кругу, хлопают в ладоши и говорят:

Ладушки-ладки,

Мы пололи грядки.

Мы пололи сами,

Своими руками.

В огороде нашем

Выросли на грядках

Вот такие огурцы! (Показывают руками.)

Вот такие помидоры!

Вот такая свекла!

Вот такая капуста!

А без капусты Щи не вкусны!

Детям предлагается игра «Кто больше назовет овощей».

Стоя в кругу, воспитатель бросает мяч детям, а они должны назвать овощ.

Воспитатель раздает детям муляжи овощей, а дети должны рассказать про них. (цвет, форма, где растет(над землей, под землей).

Дети садятся за столы, каждому ребенку раздается набор разреных картинок, из которых они должны собрать овощ, и назвать его.

В завершении НОД дети прослушивают стихотворение Ю. Тувима «Овощи».

Хозяйка однажды с базара пришла,

Хозяйка с базара домой принесла:

Картошку,

Капусту,

Морковку,

Горох,

Петрушку и свеклу.

Ох!…

Вот овощи спор завели на столе —

Кто лучше, вкусней и нужней на земле:

Картошка?

Капуста?

Морковка?

Горох?

Петрушка иль свекла?

Ох!…

Хозяйка тем временем ножик взяла

И ножиком этим крошить начала:

Картошку,

Капусту,

Морковку,

Горох,

Петрушку и свеклу.

Ох!…

Накрытые крышкою, в душном горшке

Кипели, кипели в крутом кипятке:

Картошка,

Капуста,

Морковка,

Горох,

Петрушка и свекла.

Ох!. .

И суп овощной оказался не плох!

Беседа по содержанию.

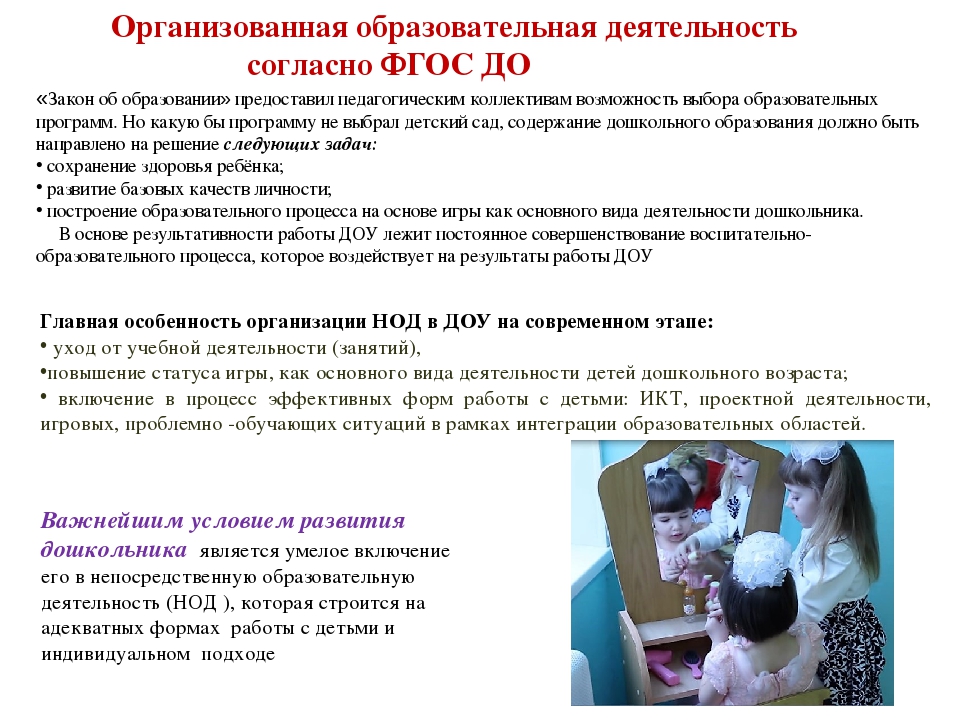

Как правильно разработать конспект непосредственно образовательной деятельности по ФГОС

Уважаемые коллеги, предлагаю примерный образец конспекта непосредственно образовательной деятельности. Это не значит, что вся страна должна писать именно так. В каждом регионе могут быть свои традиции написания конспектов. Самое главное – конспект должен отражать современные тенденции развития дошкольников и быть методически грамотным.

Прежде всего, следует заметить, что четкого замещения слову «занятие» на данный момент нет. В одних регионах называют «непосредственно образовательная деятельность» (НОД), в других — «организованная образовательная деятельность» (ООД), в третьих — «образовательная ситуация» (ОС). Все эти определения правильные, так как отражают конкретную образовательную деятельность.

Все эти определения правильные, так как отражают конкретную образовательную деятельность.

Но в защиту слова «занятие» хочу сказать, что педагоги-дошкольники всегда вкладывали в это понятие немного иной смысл, чем, например, учителя школы. Занятие у нас проходило в игровой форме, с различными проблемными ситуациями, сюрпризными моментами и хорошей двигательной активностью воспитанников. Никогда в детском саду не было чисто учебного занятия!

Итак, конспект:

1. Заголовок. В заголовке не обязательно писать название НОД (например, конспект непосредственно образовательной деятельности «В гостях у Петрушки»). Можно просто обозначить направление деятельности («Конспект непосредственно образовательной деятельности по познавательному развитию»). Написать возраст (группу) детей (для детей старшего дошкольного возраста).

2. Можно после заголовка указать приоритетную образовательную область в процессе НОД и желательно интеграцию с другими образовательными областями, а также интеграцию детских видов деятельности.

3. Указываются формы организации коллективной деятельности (работа по подгруппам, в парах, совместная деятельность педагога с детьми) и самостоятельной деятельности детей (если она запланирована).

4. Далее указывают: материал и оборудование; предварительную работу; планируемые результаты.

5. Задачи. Сразу хочу предостеречь педагогов от ошибки. Некоторые коллеги пишут: «цели НОД». Это методически неправильно. Цель – это финальный и общий результат, протяженный во времени. Какой цели можно добиться, например, за 15 минут образовательной деятельности в младшей группе? Слово «цель» правильнее писать, например, при разработке планирования комплекса (т.е., нескольких) НОД, при разработке проекта (так как он многогранен) и других, протяженных во времени, комплексов образовательных мероприятий. Тем более, что цель бывает одна, а задач может быть много.

И для конкретной образовательной деятельности подойдут конкретные задачи, которые должны быть решены к концу этой образовательной деятельности (через 15 минут в младшей или через 35 минут в подготовительной группе). То есть, если педагог написал задачу в конспекте НОД, то он должен ее решить в процессе НОД. Поэтому в конспекте не пишите по 10-15 задач. Пяти, максимум шести хватит.

Можно слово «задачи» заменить фразой «программное содержание».

В задачах не писать глагол «учить»! Грамотнее писать — «способствовать», «формировать умение», «создавать условия», «развивать», «приобщать» и т.д.

Задачи можно разделить на 3 группы: развивающие, обучающие, воспитательные (воспитывающие). Обращаю Ваше внимание на интересный нюанс: многие педагоги вместо слова «обучающие» пишут слово «образовательные», имея в виду только обучающие задачи. А ведь в понятие «образование» (читайте закон «Об образовании в РФ») входит и обучение, и воспитание. Значит, в образовательных задачах будут и обучающие, и воспитательные вместе. В этом случае у Вас будет 2 группы задач: развивающие и образовательные.

Значит, в образовательных задачах будут и обучающие, и воспитательные вместе. В этом случае у Вас будет 2 группы задач: развивающие и образовательные.

6. Ход непосредственно образовательной деятельности. Основные моменты самой образовательной деятельности я отразила в статье «Как разработать развивающее занятие», так как любая образовательная деятельность по ФГОС должна быть развивающей.

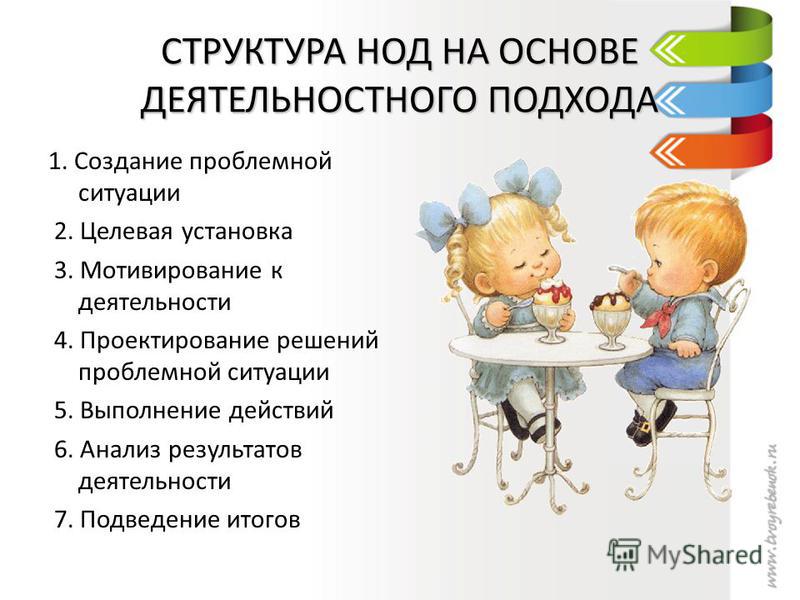

Вводная часть (мотивационный этап). Педагог должен мотивировать детей на включение в познавательную (или игровую) деятельность при помощи проблемной или игровой ситуации. В конспекте прописывается эта ситуация.

Основная часть (содержательный, деятельностный этап). В конспекте прописываются образовательные ситуации, проблемные ситуации, игровые ситуации, ситуации общения, речевые упражнения, дидактические игры и др. В процессе данных ситуаций и игр детям даются новые знания, закрепляются уже полученные, решаются проблемные вопросы.

Заключительная часть (рефлексивный этап). В конспекте написать вопросы воспитателя, при помощи которых он фиксирует у воспитанников новые понятия и новые знания, а также помогает детям анализировать собственную и коллективную деятельность в процессе НОД.

Уважаемые педагоги! Если у Вас есть вопросы по теме статьи или есть сложности в работе по этому направлению, то пишите в комментарии. Обязательно помогу.

Головина Бэла Геннадьевна, администратор сайта.

Комментирование и размещение ссылок запрещено.

Как расшифровать файлы после вируса шифровальщика da_vinci_code

Вновь пришлось столкнуться с проблемой пользователя – потеря рабочих файлов из-за нового вирусняка с говорящим названием. Рассмотрим вопрос — как лечить компьютер после вируса шифровальщика da_vinci_code и расшифровать файлы с расширением код да винчи. В очередной раз повторим правила безопасности для защиты компьютеров и данных от такого рода зловредов.

Вышла новая модификация вируса шифровальщика, похожего на да винчи — no_more_ransom. Подробное описание вируса, методы лечения компьютера и варианты восстановления файлов читайте по ссылке.

Описание вируса шифровальщика da_vinci_code

Довелось на днях познакомиться с очередным вирусом шифровальщиком — da_vinci_code. На шифровальщиков мне везет, я уже очень хорошо с ними знаком. Все было как обычно:

- Письмо пользователю от якобы контрагента с просьбой проверить там какую-то информацию, акт сверки или что-то еще. Письмо с вложением.

- Пользователь открывает вложение, там архив, в архиве js скрипт. Открывает архив со скриптом и запускает его.

- Скрипт качает из интернета сам вирус и начинает шифровать все файлы на локальных дисках, до которых успевает дотянуться.

- На финише у пользователя меняется картинка на рабочем столе, где говорится о том, что все файлы зашифрованы.

Такая вот простая и банальная последовательность действий, которую до сих пор пользователи успешно выполняют. Причем установленные антивирусы на их компьютерах не предотвращают шифрование файлов. Толку от них в случае вируса-шифровальщика никакого нет.

Название этого зловреда весьма оригинальное — код да винчи, или da_vinci_code. Прозвали его так за то, что он ставит соответствующее расширение на зашифрованные файлы. После того, как вирус шифратор поработает на компе и закончит шифрование, вы увидите сообщение на рабочем столе в виде обоев:

На рабочем столе и дисках системы появится множество текстовых файлов с информацией о том, что все ваши файлы были зашифрованы. Текст сообщения будет примерно следующий:

Сразу, как только вы это увидите, отключите компьютер от сети и завершите его работу. Это позволит избежать шифрования сетевых папок, если вирус имеет такую возможность. Я сталкивался с шифровальщиками, которые шифровали все сетевые папки, например vault, но были и такие, которые работали только с локальным компьютером, как вирус enigma. Что конкретно делает этот вирус, я не знаю, так как модификаций может быть много. Поэтому обязательно выключайте компьютер. Ниже я расскажу, как действовать далее для лечения компьютера и расшифровки файлов.

Вирус ставит расширение da_vinci_code на файлы

Итак, вы словили вирус и обнаружили, что все файлы поменяли не только свое расширение на da_vinci_code, но и имена файлов стали вида:

- FCLz7Bp-+HIHOCKm0rlMfw==.8C29FA8A8AC85257C10F.da_vinci_code

- 3Aag8evVDM6H8IWIiRpnhf2XXI6NMbGpB9XQTAKQ==.B604CC12F53D945AF080.da_vinci_code

- 1Fy-zfjTwpz95HtypRQ—Fo8nCVaEECEB+tBgJ4Z7604CC12F53D945AF080.da_vinci_code

Шифрует он почти все полезные файлы. В моем случае он зашифровал все документы, архивы, картинки, видео. Вообще вся полезная информация на компьютере превратилась вот в такую зашифрованную кашу. Прочитать файлы стало невозможно. Даже понять, что это за файлы нельзя. Это, кстати, существенный минус. Все предыдущие модификации шифровальщика, что ко мне попадали, оставляли оригинальное имя файла. Этот же не только расширение поменял, но и заменил все имена файлов. Стало невозможно понять, что конкретно ты потерял. Понимаешь только, что ВСЕ!

Вам повезло, если файлы зашифрованы только на локальном компьютере, как в моем случае. Хуже, если вирус шифровальщик да винчи повредит файлы и на сетевых дисках, например, организации. Это вообще способно полностью парализовать работу компании. С таким я тоже сталкивался и не раз. Приходилось платить злоумышленникам, чтобы возобновить работу.

Как лечить компьютер и удалить вирус da_vinci_code

Вирус уже у вас на компьютере. Первый и самый главный вопрос — как вылечить компьютер и как удалить из него вирус, чтобы предотвратить дальнейшее шифрование, если оно еще не было закончено. Надежнее удалить шифровальщик да винчи вручную, но тут без специальных знаний не обойтись и не всегда это можно сделать быстро. Вирусы постоянно меняются, меняют название исполняемых файлов и место их расположения. Я расскажу про ту модификацию, что попалась мне. Покажу, как вылечить компьютер вручную и автоматически с помощью антивирусных утилит по удалению вирусов.

Хочу сразу сделать важное предупреждение. Если вы хотите во что бы то ни стало восстановить свои файлы и готовы обратиться в организации, занимающиеся расшифровкой или в антивирусную компанию, если у вас есть платная подписка на антивирусы, то не предпринимайте сами ничего. Либо перед этим сделайте полный образ системы и только потом что-то делайте. Иначе ваша работа может существенно осложнить или вообще сделать невозможным восстановление информации.

Сначала проведем удаление вируса код да винчи вручную. Как я уже говорил раньше, компьютер нужно обязательно отключить от сети. Если вы уже видите на рабочем столе картинку с информацией о том, что все важные файлы на всех дисках вашего компьютера были зашифрованы, то скорее всего вирус уже все зашифровал, так что торопиться нам некуда. Я обнаружил вирус практически сразу, просто запустив диспетчер задач и добавив столбец под названием «Командная строка».

Процесс csrss.exe расположен в подозрительном месте, маскируется под системный, но при этом не имеет описания. Это и есть вирус. Завершаем процесс в диспетчере задач и удаляем его из папки C:\ProgramData\Windows. В моем случае папка была скрытая, поэтому нужно включить отображение скрытых папок и файлов. В поиске легко найти как это сделать.

Дальше запускаем редактор реестра и ищем все записи с найденным путем: «C:\ProgramData\Windows» и удаляем их.

Теперь можно поменять обои на рабочем столе стандартным образом. Установленная картинка с информацией находится по адресу C:\Users\user\AppData\Roaming, можете удалить или оставить на память.

Дальше рекомендую очистить временную папку пользователя C:\Users\user\AppData\Local\Temp. Конкретно da_vinci там свои экзешники не располагал, но другие частенько это делают.

На этом удаление вируса код да винчи в ручном режиме завершено. Традиционно, вирусы шифровальщики легко удаляются из системы, так как им нет смысла в ней сидеть после того, как они сделали свое дело.

Теперь я покажу, как вылечить компьютер с помощью утилиты CureIt от Dr.web. Идете на сайт https://free.drweb.ru/cureit/ и скачиваете утилиту. Копируете ее на флешку, подсоединяете флешку к компьютеру, предварительно удалив с нее все нужные документы, так как вирус их может зашифровать. И запускаете на флешке программу. Выполняете полное сканирование системы. Антивирус обнаружит установленный шифровщик и предложит его удалить.

Если у вас новая модификация вируса, которую еще не знают антивирусы, то они вам помочь не могут. Тогда остается только ручной вариант лечения компьютера от шифровальщика. Думаю, это не составит большого труда, так как они не сильно маскируются в системе. Как я уже сказал, им это и не нужно. Обычного диспетчера задач и поиска по реестру бывает достаточно.

Будем считать, что лечение прошло успешно и шифровальщик да винчи удален с компьютера. Приступаем к восстановлению файлов.

Где скачать дешифратор da_vinci_code

Вопрос простого и надежного дешифратора встает в первую очередь, когда дело касается вируса-шифровальщика. Мне встречались дешифраторы к отдельным модификациям вируса, которые можно было скачать и проверить. Но чаще всего они не работают. Дело в том, что сам принцип rsa шифрования не позволяет создать дешифратор без ключа, который находится у злоумышленников. Если дешифратор da_vinci_code и существует, то только у авторов вируса или аффилированных лиц, которые как-то связаны с авторами. По крайней мере так я понимаю принцип работы. Возможно я в чем-то ошибаюсь. Сейчас слишком много фирм развелось, которые занимаются расшифровкой. С одной из них я знаком, расскажу о ней позже, но как они работают, мне не говорят.

Так что дешифратора в полном смысле этого слова я предоставить не смогу. Вместо этого предлагаю пока скачать пару программ, которые нам помогут провести расшифровку и восстановление файлов. Хотя слово расшифровка тут подходит с натяжкой, но смысл в том, что файлы мы можем попытаться получить обратно.

Нам понадобится программа shadow explorer для восстановления файлов из теневых копий. Чтобы попытаться восстановить остальные файлы, воспользуемся программой для восстановления удаленных файлов photorec. Обе программы бесплатные, можно без проблем качать и пользоваться. Дальше расскажу как их использовать.

Как расшифровать и восстановить файлы после вируса код да винчи

Как я уже говорил ранее, расшифровать файлы после вируса da_vinci_code без ключа невозможно. Поэтому мы воспользуемся альтернативными способами восстановления данных. Для начала попробуем восстановить архивные копии файлов, которые хранятся в теневых копиях диска. По-умолчанию, начиная с Windows 7 технология теневых копий включена по умолчанию. Проверить это можно в свойствах компьютера, в разделе защита системы.

Если у вас она включена, то запускайте программу ShadowExplorer, которую я предлагал скачать чуть выше. Распаковывайте из архива и запускайте. Нас встречает главное окно программы. В левом верхнем углу можно выбрать диск и дату резервной копии. Скорее всего у вас их будет несколько, нужно выбрать необходимую. Чтобы восстановить как можно больше файлов, проверьте все даты на наличие нужных файлов.

В моем примере на рабочем столе лежат 4 документа, которые там были до работы вируса. Я их могу восстановить. Выделяю нужную папку, в данном случае Desktop и нажимаю правой кнопкой мышки, жму на Export и выбираю папку, куда будут восстановлены зашифрованные файлы.

Если у вас не была отключена защита системы, то с большой долей вероятности вы восстановите какую-то часть зашифрованных файлов. Некоторые восстанавливают 80-90%, я знаю такие случаи.

Если у вас по какой-то причине нет теневых копий, то все значительно усложняется. У вас остается последний шанс бесплатно расшифровать свои файлы — восстановить их с помощью программ по поиску и восстановлению удаленных файлов. Я предлагаю воспользоваться бесплатной программой Photorec. Скачивайте ее и запускайте.

После запуска выберите ваш диск, на котором будем проводить восстановление данных. Затем укажите папку, куда будут восстановлены найденные файлы. Лучше, если это будет какой-то другой диск или флешка, но не тот же самый, где осуществляете поиск.

Поиск и восстановление файлов будет длиться достаточно долго. После окончания процесса восстановления вам будет показано, сколько и каких файлов было восстановлено.

Можно закрыть программу и пройти в папку, которую указали для восстановления. Там будет набор других папок, в которых будут файлы. Все, что получилось расшифровать, находится в этих папках. Вам придется вручную смотреть, искать и разбирать файлы.

Если результат вас не удовлетворит, то есть другие программы для восстановления удаленных файлов. Вот список программ, которые я обычно использую, когда нужно восстановить максимальное количество файлов:

- R.saver

- Starus File Recovery

- JPEG Recovery Pro

- Active File Recovery Professional

Программы эти не бесплатные, поэтому я не буду приводить ссылок. При большом желании, вы сможете их сами найти в интернете.

Это все, что я знал и мог подсказать на тему того, как расшифровать и восстановить файлы после вируса da_vinci_code. В принципе, шансы на восстановление есть, но не в полном объеме. Наверняка может помочь только своевременно сделанная архивная копия.

Касперский, eset nod32 и другие в борьбе с шифровальщиком код да винчи

Ну а что же наши современные антивирусы скажут насчет расшифровки файлов. Я полазил по форумам самых популярных антивирусов: kaspersky, eset nod32, dr.web. Никакой более ли менее полезной информации там не нашел. Вот что отвечают на форуме eset nod32 по поводу вируса да винчи:

http://forum.esetnod32.ru/messages/forum35/topic13242/message93186/

Нод 32 ничего предложить не может для того, чтобы расшифровать файлы. На форуме антивируса kaspersky схожий ответ: «С расшифровкой помочь не сможем.»

https://forum.kasperskyclub.ru/index.php?showtopic=50109&p=737346

Модератор предлагает обратиться в техническую поддержку. Но лично я не видел информации, чтобы касперский кому-то предложил дешифратор da_vinci_code. На официальном форуме вообще нет полезной информации в открытом виде, только просьбы о помощи с расшифровкой и лечением. Всех отправляют на форум kasperskyclub.

Получается, что спасение утопающих дело рук самих утопающих. Вирус давно гуляет по интернету, а надежного средства восстановления данных нет. С недавним вирусом enigma была получше ситуация. Там вроде бы Dr.Web предлагал дешифратор. По текущему вирусу информации нет. На форуме доктора веба только запросы на помощь в расшифровке. Но всех отправляют в тех поддержку. Она попытается помочь только в том случае, если на момент заражения у вас была лицензия на антивирус.

Методы защиты от вируса da_vinci_code

Все способы защиты от вирусов шифровальщиков давно уже придуманы и известны. Я их приводил в предыдущих статьях по вирусам, повторяться не хочется. Самое главное — не открывать подозрительные вложения в почте. Все известные мне шифровальщики попали на компьютер пользователя через почту. Если вирус свежий, то ни один антивирус вам не поможет. Злоумышленники, прежде чем начать рассылать вирус, проверяют его всеми известными антивирусами. Они добиваются того, чтобы антивирусы никак не реагировали. После этого начинается рассылка. Так что первые жертвы гарантированно пострадают, если запустят вирусы. Остальным уже как повезет.

Как только эффективность вируса падает, а антивирусы начинают на него реагировать, выходит новая модификация и все начинается снова. И так по кругу уже года два. Именно в этот период я заметил самый расцвет вирусов-шифровальщиков. Раньше это была экзотика и редкость, а сейчас самый популярный тип вирусов, который заменил собой банеры-блокировщики. Но они по сравнению с шифровальщиками, просто детские шалости.

Второй совет по надежной защите от шифровальщиков — резервные копии, которые не подключены к компьютеры. То есть сделали копию и отключили носитель от компьютера, положили в ящик. Только так можно наверняка защитить информацию.

Видео c расшифровкой и восстановлением файлов

Помогла статья? Подписывайся на telegram канал автора

Анонсы всех статей, плюс много другой полезной и интересной информации, которая не попадает на сайт.

ОВЗ I, II, III, IV, V, VI, VII, VIII видов и их расшифровка

Расшифровка категорий ОВЗ в образовании

Педагогическая расшифровка видов ОВЗ изложена в Федеральном Законе об образовании РФ. Он описывает специфику категорий «особых» школьников и специальные условия для получения образования каждой из них. Особенности развития диагностируются ППМК. К ним относятся нарушения зрения, речи, опорно-двигательного аппарата, задержка психического развития (ЗПР), нарушения интеллектуального развития, расстройство поведения и общения, в том числе РАС и СДВГ, комплексные нарушения развития.

При их подтверждении ППМК рекомендует конкретные специальные условия обучения ребенка.

Расшифровка категорий ОВЗ в медицине

Медицинская расшифровка категорий ОВЗ дана в «Международной классификации функционирования, ограничений жизнедеятельности и здоровья детей и подростков. МКФ-ДП» Всемирной организации здравоохранения. Нарушениями она называет проблемы при развитии физиологических и (или) психологических функций организма (умственные,сенсорные, речевые) и его структур (нервная, пищеварительная, эндокринная, сердечно-сосудистая, иммунная, дыхательная системы), их существенные отклонения и утрату. К формам нарушений относятся также задержки и отставание в процессе развития детей и подростков.

МКФ-ДП определяет 5 уровней нарушений в процентном соотношении (от 0-4 % – при отсутствии или незначительных нарушениях, до 96-100% – при абсолютных) и 4 уровня задержек, учитывая, что задержки могут исчезнуть. Нарушения и задержки регистрируются по кодам, присвоенным функциям и структурам организма, способностям к обучению и применению знаний на практике, социальным отношениям и влиянию окружающей среды. Классификация опубликована на сайте ВОЗ.

Сводная таблица «Классификация детей с ОВЗ» сайта rosuchebnik.ru дает более подробное описание особенностей всех категорий ОВЗ.

«Международная классификация функционирования, ограниченной жизнедеятельности и здоровья детей и подростков»

ОВЗ по ФГОС

Виды ОВЗ по ФГОС определены в соответствии с вариантами адаптированных основных образовательных программ (АООП) для «особых» учеников.

-

глухие, 4 варианта АООП НОО -

слабослышащие, 3 варианта -

слепые, 4 варианта -

слабовидящие, 3 варианта -

с нарушением опорно-двигательного аппарата (НОДА), 4 варианта -

с задержкой психического развития (ЗПР), 3 варианта -

с тяжелыми нарушениями речи (ТНР), 3 варианта -

с расстройствами аутического спектра (РАС), 4 варианта -

с умственной отсталостью (интеллектуальными нарушениями), 2 варианта(3)

ФГОС рекомендует обучать таких детей в инклюзивных школах и Центрах психолого-педагогической, медицинской и социальной помощи (ППМС). Центры ППМС чаще всего организуются на базе коррекционных школ и постепенно приходят им на замену. Вместе с тем, коррекционные школы 8 видов продолжают выполнять свою миссию. Познакомимся с категориями их воспитанников.(2)

Если с ребенком трудно

Новая книга известного семейного психолога, лауреата премии президента РФ в области образования, автора бестселлеров «Что делать, если…» и «Что делать, если… 2» адресована родителям детей и подростков с особенностями поведения. Издание поможет найти с ребенком общий язык, сориентироваться в сложных ситуациях и конфликтах, достойно выйти из них, сохранить терпение, восстановить понимание и мир в семье. Дети не слушают своих родителей, сколько стоит этот мир. В попытках научить «нерадивое чадо», как «надо себя вести», ответственные родители вооружаются новейшими психологическими «приемчиками», разучивают современные техники сидения на гречке, а дети в ответ лишь становятся все более раздражительными и непослушными.

Купить

I категория. Неслышащие, глухие дети без речи

Дети с глубоким стойким двусторонним нарушением слуха: рано потерявшие слух, родившиеся со слуховыми нарушениями или потерявшие слух до периода развития речи. Они не воспринимают речь и не могут самостоятельно ею овладеть. Чтобы разговаривать, им необходимо специальное обучение. Такие дети воспринимают мир зрением и осязанием. Их мыслительные процессы основаны не на речи, а на образах и действиях. Поэтому им трудно определять причины и следствия, свойства и отношения. Их внимание и память характеризуются неустойчивостью и низким объемом из-за утомляемости.

В обучении речи главную роль играет специальная акустическая и сурдоаппаратура. И хотя речь остается неразвитой, преобладают слова, обозначающие предметы и очень мало слов, описывающих качества и движение, они все же могут говорить. Пусть и допуская ошибки в звуках, заменяя слова похожими по звучанию.

Между собой дети общаются жестами и пытаются перенести такое общение в мир слышащих, имитируя жестикуляцией и мимикой разные объекты и их признаки. Иногда это воспринимается как агрессия, и идет такой же агрессивный ответ. Это одна из причин, почему дети с глухотой обладают низкой самооценкой.

II категория. Слабослышащие дети

Дети с частичной потерей слуха, тугоухостью и различной степенью недоразвития речи. Дети, сохранившие остаточный слух и самостоятельную речь. Они продолжают накапливать словарный запас.

Развитие их психических и познавательных процессов зависит от того, насколько рано они потеряли слух. Сохраненный низкий уровень слухового восприятия создает иллюзию, что на него можно опереться, но полученная информация очень искажается.

Главная задача при их обучении — развивать зрительное восприятие и учить концентрироваться на губах говорящего, параллельно обучая чтению. Как следствие, повысится устойчивость внимания и начнет развиваться наглядная память.

В отличие от глухих детей, слабослышащие имеют высокую и даже завышенную самооценку, поскольку любое малейшее их достижение воспринимается окружающими взрослыми как невероятный успех.

III и IV категории. Нарушения зрения (рассматриваются вместе)

Дети незрячие, в том числе слепорожденные и ослепшие до 3-х лет, слабовидящие и поздноослепшие, с косоглазием и амблиопией.

Слепые дети воспринимают окружающий мир исключительно слухом и осязанием, имеют повышенную вибрационную чувствительность. Сохранившие остаточное зрение через смутные и искаженные образы. Такой способ познания обедняет мыслительные процессы, мешает их целостности. Дети с трудом определяют расстояние, местоположение не только объектов, но и собственное. В итоге не имеют четких уверенных суждений.

Обучение данной категории основано на создании у них полисенсорного опыта: отсутствующий анализатор заменяется активизацией других. В первую очередь, с помощью речи. Но нужно учитывать, что слабовидящие дети приобретают речевые навыки позже своих здоровых сверстников, их лексика бедна и произносимые слова не всегда совпадают с реальными образами. Любое вербальное описание для них требует осязательного исследования.

Учеба развивает их неустойчивое внимание, не имеющее целевой направленности. Повышается его объем, концентрированность и произвольность. То же и с памятью, в первую очередь, словесно-логической.

Слепые и слабовидящие дети бывают конфликтны, несдержанны, не имеют целей. Но общение, совместные учебные и трудовые дела с видящими ровесникам развивают у них самостоятельность и конкурентоспособность.

V категория. Тяжелая речевая патология

Дети немые, с фонетико-фонематическим недоразвитием речи и нарушением произношения отдельных звуков: алалия, афазия, дизартрия, ринолалия. При алалии сохраняется нормальный слух и интеллект, но из-за органических поражений речевых областей головного мозга нарушается развитие речи. Появляются аграмматизмы, трудности при чтении и письме, снижается словарный запас.

Афазия характеризуется разрушением уже сформировавшейся речи, когда поражен двигательный или речевой центр головного мозга. В первом случае речь полностью отсутствует или сохраняется в виде отдельных фраз и слов с дефектами произношения. Во втором — нарушается дифференцированное восприятие звуков и слов. Ребенок перестает понимать, что ему говорят, но нормально воспринимает неречевые звуки.

Дизартрия и ринолалия — это нарушение произношения. При дизартрии – из-за недостаточного развития речевого аппарата, при ринолалии – из-за анатомических дефектов строения органов артикуляции. В результате страдают все психические процессы, за исключением логической, смысловой и зрительной памяти.

Обучение проходит через развитие моторики с помощью гимнастики, ритмики, музыки. В результате восстанавливается устойчивый познавательный интерес и адекватная самооценка.

Что ещё почитать?

VI категория. Нарушение опорно-двигательного аппарата

Дети с ДЦП, врожденными и приобретенными деформацями ОПА, вялыми параличами верхних и нижних конечностей, парезами и парпарезами нижних и верхних конечностей. Недостаточность движений мешает им воспринимать действительность зрением и кинестетикой. У них более развито вербальное мышление по сравнению с наглядно-действенным. Отстает система формирования понятий и абстракций.

Часто бывают проблемы со слухом, ведущие к снижению слуховой памяти и слухового внимания. Встречается алалия и дазатрия.

Таким детям полезно совмещать обучение с посильной трудовой деятельностью.Она учит переключать внимание, снижает вялость, дает чувство значимости.

VII категория. Дети с ЗПР

Дети с возможностью интеллектуального развития, но замедленным темпом психических процессов, высокой истощаемостью, трудностью в усваивании знаний: психическое недоразвитие, задержка психического развития, поврежденное психическое развитие, дифицитарное развитие, искаженное развитие (РАД, СДВГ)

Общими проблемами являются замедленное, непоследовательное восприятие, отставание словесно-логического мышления. Им сложно анализировать и обобщать. В результате страдает речь, лишенная ясности и логики.

Для детей с ЗПР характерно непроизвольное импульсивное поведение и инфантилизм в сочетании с низким уровнем познавательных процессов, включая память и внимание. Причины инфантилизма кроются в проблемах эндокринной и нервных систем, запоздалом темпе психического развития.

При обучении нужно учитывать их физиологически обусловленную утомляемость, частую смену активности и пассивности. Если им давать интересные задания, не требующие напряжения ума, создать атмосферу спокойствия и доброжелательности, они показывают результаты решения интеллектуальных задач, приближенные к норме.

VIII категория. Отклонение интеллектуального развития.

Дети с глубоким недоразвитием познавательных процессов. Чаще всего в виде олигофрении (синдром врожденного психического дефекта) 3 видов. К обучению способны лишь дети с дебильностью, легкой корректируемой степенью умственной отсталости.

Хотя их восприятие искажено, с трудом перестраивается и не обладает достаточной осмысленностью, а уровень мышления очень низок, они овладевают речью, пусть и с грамматическими и фонетическими ошибками. Дети учатся писать, читать, считать. Но основной формой работы с ними является трудовое обучение и, впоследствии, помощь в трудоустройстве.

Независимо от категории ОВЗ, к которой относится ребенок, российские инклюзивные школы, ППМС, коррекционные школы создают своим «особым» ученикам все условия «для получения без дискриминации качественного образования, для коррекции нарушений развития и социальной адаптации»

#ADVERTISING_INSERT#

Как зашифровать и расшифровать данные в Node.js

Node.js предоставляет встроенный модуль crypto , который можно использовать для шифрования и дешифрования строк, чисел, буферов, потоков и т. Д. Этот модуль предлагает криптографические функции, которые включают набор оболочек для функций хэша OpenSSL, HMAC, шифрования, дешифрования, подписи и проверки.

В этой статье вы узнаете, как использовать модуль Node.js crypto для выполнения криптографических операций с данными. Я покажу вам, как зашифровать данные с помощью секретного ключа, а затем при необходимости расшифровать их, используя тот же секретный ключ.

Для простоты я буду использовать режим шифрования CTR алгоритма AES (Advanced Encryption System). Вот хорошее обсуждение StackOverflow для выбора правильного режима шифрования AES.

Создать новый проект

Создайте новый каталог в вашей локальной файловой системе и переключитесь на него, набрав следующее:

$ mkdir crypto && cd crypto

Теперь выполните следующую команду для инициализации нового проекта Node.js:

$ npm init -y

Приведенная выше команда создаст новый пакет .json в корневом каталоге. Убедитесь, что вы уже установили Node.js на свой компьютер, прежде чем вводить указанную выше команду.

По умолчанию модуль crypto уже включен в предварительно созданные двоичные файлы Node.js. Но если вы установили Node.js вручную, crypto может не поставляться с ним. Однако вы можете установить его, выполнив следующую команду:

$ npm установить крипто - сохранить

Зашифровать и расшифровать текст

Давайте создадим криптовалюту .js в корневом каталоге проекта и определите наши функции шифрования и дешифрования, как показано ниже:

crpyto.js

const crypto = require ('крипто');

алгоритм констант = 'aes-256-ctr';

const secretKey = 'vOVH6sdmpNWjRRIqCc7rdxs01lwHzfr3';

const iv = crypto.randomBytes (16);

const encrypt = (текст) => {

const cipher = crypto.createCipheriv (алгоритм, secretKey, iv);

const encrypted = Buffer.concat ([cipher.update (текст), cipher.final ()]);

возвращаться {

iv: iv.toString ('шестнадцатеричный'),

содержимое: encrypted.toString ('шестнадцатеричный')

};

};

const decrypt = (hash) => {

const decipher = crypto.createDecipheriv (алгоритм, secretKey, Buffer.from (hash.iv, 'hex'));

const decrpyted = Buffer.concat ([decipher.update (Buffer.from (hash.content, 'hex')), decipher.final ()]);

вернуть decrpyted.toString ();

};

module.exports = {

зашифровать

расшифровать

};

В следующем примере показано, как можно зашифровать и расшифровать текстовые данные (строки, числа и т. Д.).) с помощью вышеуказанных функций:

crpyto-text.js

const {шифровать, дешифровать} = требовать ('./ crypto');

const hash = encrypt («Привет, мир!»);

console.log (хеш);

const текст = дешифровать (хеш);

console.log (текст);

Буферы шифрования и дешифрования

Вы также можете зашифровать и расшифровать буферы с помощью функций, определенных выше. Просто передайте буфер вместо строки, и он должен работать:

crpyto-buffer.js

const {encrypt, decrypt} = require ('./ крипто ');

const hash = encrypt (Buffer.from ('Hello World!', 'utf8'));

console.log (хеш);

const текст = дешифровать (хеш);

console.log (текст);

Шифрование и дешифрование потоков

Вы также можете зашифровать и расшифровать потоки с помощью модуля crypto , как показано в следующем примере:

crpyto-stream.js

const crypto = require ('крипто');

const fs = require ('fs');

алгоритм констант = 'aes-256-ctr';

const secretKey = 'vOVH6sdmpNWjRRIqCc7rdxs01lwHzfr3';

const iv = крипто.randomBytes (16);

const r = fs.createReadStream ('file.txt');

const encrypt = crypto.createCipheriv (алгоритм, secretKey, iv);

const decrypt = crypto.createDecipheriv (алгоритм, secretKey, iv);

const w = fs.createWriteStream ('file.out.txt');

r.pipe (зашифровать)

.pipe (расшифровать)

.pipe (ш);

Исходный код: Загрузите полный исходный код этого проекта с GitHub, доступный по лицензии MIT.

Заключение

В этой статье мы рассмотрели, как выполнять криптографические операции с текстом, буферами и потоками с помощью Node.js встроенный криптомодуль. Это чрезвычайно полезно, если вам нужно зашифровать конфиденциальные данные, такие как секретные ключи, перед их сохранением в базе данных.

✌️ Понравилась статья? Следуй за мной на

Твиттер

и LinkedIn.

Вы также можете подписаться на

Новостная лента.

Более надежное шифрование и дешифрование в Node.js · GitHub

Более надежное шифрование и дешифрование в Node.js · GitHub

Мгновенно делитесь кодом, заметками и фрагментами.

Более надежное шифрование и дешифрование в Node.js

| «использовать строгое»; | |

| const crypto = require (‘крипто’); | |

| const ENCRYPTION_KEY = процесс.env.ENCRYPTION_KEY; // Должен быть 256 бит (32 символа) | |

| const IV_LENGTH = 16; // Для AES это всегда 16 | |

| функция шифрования (текст) { | |

| пусть iv = crypto.randomBytes (IV_LENGTH); | |

| пусть cipher = crypto.createCipheriv (‘aes-256-cbc’, Buffer.from (ENCRYPTION_KEY), iv); | |

| пусть зашифровано = зашифровано.обновление (текст); | |

| encrypted = Buffer.concat ([зашифровано, cipher.final ()]); | |

| return iv.toString (‘шестнадцатеричный’) + ‘:’ + encrypted.toString (‘шестнадцатеричный’); | |

| } | |

| функция дешифрования (текст) { | |

| пусть textParts = текст.расколоть(‘:’); | |

| let iv = Buffer.from (textParts.shift (), ‘шестнадцатеричный’); | |

| пусть encryptedText = Buffer.from (textParts.join (‘:’), ‘hex’); | |

| let decipher = crypto.createDecipheriv (‘aes-256-cbc’, Buffer.from (ENCRYPTION_KEY), iv); | |

| let decrypted = decipher.update (encryptedText); | |

| расшифровано = Буфер.concat ([расшифровано, decipher.final ()]); | |

| возврат decrypted.toString (); | |

| } | |

| module.exports = {расшифровать, зашифровать}; |

Вы не можете выполнить это действие в настоящее время.Вы вошли в систему с другой вкладкой или окном. Перезагрузите, чтобы обновить сеанс.

Вы вышли из системы на другой вкладке или в другом окне. Перезагрузите, чтобы обновить сеанс.

Шифрование и дешифрование содержимого с помощью Nodejs · Кристоф Хартманн

Nodejs предлагает отличную поддержку криптографии. Под капотом он использует openssl и поставляется с API Javascript. К сожалению, api не всегда настолько интуитивно понятен, как должен быть, особенно когда вам приходится иметь дело с кодами ошибок.Чтобы облегчить вам жизнь, я собрал различные подходы к шифрованию с помощью AES 256.

Обновление

: все примеры также доступны на Github node-crypto-examples.

Режим шифрования

Первое решение — это режим шифрования AES. В настоящее время рекомендую режим CTR. Вы можете прочитать «Оценка некоторых режимов работы блочного шифрования» или «О безопасности CTR + CBC-MAC». Следующая версия nodejs поставляется с поддержкой GCM для аутентифицированного шифрования. А пока вам придется использовать такие подходы, как Encrypt-then-MAC, и комбинировать шифрование с генерацией хешей SHA.

Примеры

Зашифровать и расшифровать текст

Буферы шифрования и дешифрования

Шифрование и дешифрование потоков

Использовать GCM для аутентифицированного шифрования

Если вы замените aes-256-ctr на aes-256-gcm , вы можете подумать, что все работает должным образом. К сожалению, это приведет к появлению сбивающего с толку сообщения об ошибке: TypeError: error: 00000000: lib (0): func (0): cause (0) .

Аутентифицированное шифрование включает хэш зашифрованного содержимого и помогает идентифицировать зашифрованное содержимое, которым управляют.

Вам необходимо установить тег аутентификации через decrypt.setAuthTag () , который в настоящее время доступен только в том случае, если вы используете crypto.createCipheriv (algorithm, key, iv) с вектором инициализации. Безопасность GCM зависит от выбора уникального вектора инициализации для каждого шифрования.

Новый режим GCM доступен в nodejs 0.11. Попробуй через

npm install -g n

sudo n 0.11.13

n используйте 0.11.13 crypto-gcm.js Также взгляните на тесты nodejs, чтобы увидеть больше тестов с различными настройками.

Заключение

Надеюсь, образцы помогут вам начать работу с шифрованием nodejs.

Если у вас есть вопросы, свяжитесь со мной через Twitter @chri_hartmann или Github

См. Также:

Encryption — документация Swarm 0.5

Симметричное шифрование, представленное в POC 0.3, теперь доступно для использования с командой загрузки swarm up .

Механизм шифрования предназначен для защиты вашей информации и делает фрагментированные данные нечитаемыми для любого обрабатывающего узла Swarm.

Swarm использует шифрование в режиме счетчика для шифрования и дешифрования содержимого. Когда вы загружаете контент в Swarm, загруженные данные разделяются на блоки по 4 КБ. Все эти фрагменты будут зашифрованы с помощью отдельного случайно сгенерированного ключа шифрования. Шифрование происходит на вашем локальном узле Swarm, незашифрованные данные не передаются другим узлам. Ссылка на один фрагмент (и весь контент) будет объединением хэша закодированных данных и ключа дешифрования. Это означает, что ссылка будет длиннее стандартной незашифрованной ссылки Swarm (64 байта вместо 32 байтов).

Когда ваш узел синхронизирует зашифрованные фрагменты вашего контента с другими узлами, он не передает полные ссылки (или ключи дешифрования каким-либо образом) другим узлам. Это означает, что другие узлы не смогут получить доступ к вашим исходным данным, более того, они не смогут определить, зашифрованы ли синхронизированные фрагменты или нет.

Когда ваши данные будут извлечены, они будут расшифрованы только на вашем локальном узле Swarm. В течение всего процесса поиска блоки проходят по сети в зашифрованном виде, и ни один из участвующих одноранговых узлов не может их расшифровать.Они расшифровываются и собираются только на узле Swarm, который вы используете для загрузки.

Более подробную информацию о том, как мы обрабатываем шифрование в Swarm, можно найти здесь.

Примечание

Swarm в настоящее время поддерживает как зашифрованные, так и незашифрованные команды swarm up с использованием флага --encrypt .

Это может измениться в будущем, поскольку мы доработаем и сделаем Swarm более безопасной сетью.

Важно

Функция шифрования не является детерминированной (из-за случайного ключа, генерируемого при каждом запросе загрузки), и пользователи API не должны полагаться на идемпотентность результата; таким образом, загрузка одного и того же контента дважды в Swarm с включенным шифрованием не приведет к одной и той же ссылке.

Пример использования:

Сначала мы создаем простой тестовый файл.

$ echo "testfile"> mytest.txt

Закачиваем тестовый файл без шифрования ,

$ зайти в mytest.txt > <ссылка на файл>

и с шифрованием .

$ swarm up - зашифровать mytest.txt > <зашифрованная ссылка>

Обратите внимание, что ссылка на зашифрованную загрузку на длиннее на , чем у незашифрованной загрузки.Также обратите внимание, что из-за случайного ключа шифрования повторение зашифрованной загрузки приводит к другой ссылке:

$ swarm up - зашифровать mytest.txt <другая зашифрованная ссылка>

AWS Encryption SDK для примеров JavaScript

В следующих примерах показано, как использовать SDK AWS Encryption для JavaScript.

для шифрования и дешифрования данных.

Дополнительные примеры использования AWS Encryption SDK для JavaScript можно найти в модулях example-node и example-browser в репозитории aws-encryption-sdk-javascript на GitHub. Эти примеры модулей

не устанавливается при установке клиент-браузер или клиент-узел

модули.

См. Полные примеры кода : Узел: kms_simple.ts, Браузер: kms_simple.ts

Шифрование данных с помощью связки ключей AWS KMS

В следующем примере показано, как использовать SDK AWS Encryption для JavaScript для

зашифровать и расшифровать

короткая строка или байтовый массив.

В этом примере используется связка ключей AWS KMS, тип

связка ключей, использующая AWS Key Management Service (AWS KMS)

мастер-ключ клиента (CMK) для генерации и шифрования ключей данных.Чтобы получить помощь в создании CMK,

см. Создание ключей в

Руководство разработчика AWS Key Management Service . Чтобы узнать, как определить ключи CMK в связке ключей AWS KMS, см. Определение ключей CMK в связке ключей AWS KMS

.

- Шаг 1. Изготовьте кольцо для ключей.

Создайте связку ключей AWS KMS для шифрования.

При шифровании с помощью связки ключей AWS KMS необходимо указать ключ генератора , то есть AWS KMS CMK,

используется для генерации ключа данных в виде открытого текста и его шифрования.Вы также можете указать

ноль или более дополнительных ключей , которые шифруют

тот же ключ данных открытого текста. Связка ключей возвращает ключ данных открытого текста и

одна зашифрованная копия этого ключа данных для каждого CMK в связке ключей, включая

ключ генератора. Чтобы расшифровать данные, вам нужно расшифровать любой из

зашифрованные ключи данных.Чтобы указать CMK для связки ключей шифрования в AWS Encryption SDK для JavaScript,

ты

может использовать любой поддерживаемый ключ AWS KMS

идентификатор. В этом примере используется ключ генератора, который

идентифицируется его псевдонимом ARN, и один дополнительный ключ, который идентифицируется

ключ

ARN.Если вы планируете повторно использовать связку ключей AWS KMS для дешифрования, необходимо использовать ключ

ARN для идентификации ключей CMK в связке ключей.Перед запуском этого кода замените примеры идентификаторов CMK действительными

идентификаторы.У вас должны быть разрешения, необходимые для использования ключей CMK в связке ключей.- Браузер JavaScript

Начните с предоставления ваших учетных данных браузеру.В

В AWS Encryption SDK для примеров JavaScript используется webpack.DefinePlugin, который заменяет учетные данные

константы с вашими фактическими учетными данными. Но вы можете использовать любой

метод для предоставления ваших учетных данных. Затем используйте учетные данные для

создать клиент AWS KMS.объявить учетные данные const: {accessKeyId: string, secretAccessKey: string, sessionToken: string} const clientProvider = getClient (KMS, { реквизиты для входа: { accessKeyId, secretAccessKey, sessionToken } })Затем укажите CMK AWS KMS для ключа генератора и

дополнительный ключ.Затем создайте связку ключей AWS KMS с помощью AWS KMS.

клиент и CMK.const generatorKeyId = 'arn: aws: kms: us-west-2: 111122223333: псевдоним / EncryptDecrypt' const keyIds = ['arn: aws: kms: us-west-2: 111122223333: key / 1234abcd-12ab-34cd-56ef-1234567890ab'] const keyring = new KmsKeyringBrowser ({clientProvider, generatorKeyId, keyIds})- Узел JavaScript.js

const generatorKeyId = 'arn: aws: kms: us-west-2: 111122223333: псевдоним / EncryptDecrypt' const keyIds = ['arn: aws: kms: us-west-2: 111122223333: key / 1234abcd-12ab-34cd-56ef-1234567890ab'] const keyring = new KmsKeyringNode ({generatorKeyId, keyIds})

- Шаг 2: Установите контекст шифрования.

Контекст шифрования

произвольные, несекретные дополнительные аутентифицированные данные. Когда вы предоставляете

контекст шифрования при шифровании, AWS Encryption SDK криптографически связывает

контекст шифрования в зашифрованный текст, чтобы тот же контекст шифрования

требуется для расшифровки данных.Использование контекста шифрования необязательно, но

мы рекомендуем это как лучшую практику.Создайте простой объект, который включает пары контекста шифрования. Ключ

и значение в каждой паре должно быть строкой.- Браузер JavaScript

const context = { stage: 'demo', цель: 'простое демонстрационное приложение', происхождение: 'us-west-2' }- Узел JavaScript.js

const context = { stage: 'demo', цель: 'простое демонстрационное приложение', происхождение: 'us-west-2' }

- Шаг 3. Зашифруйте данные.

Чтобы зашифровать данные открытого текста, вызовите функцию

encrypt.

Передайте связку ключей AWS KMS, текстовые данные и шифрование.

контекст.Функция

encryptвозвращает зашифрованное сообщение (результат

зашифрованные данные, зашифрованные ключи данных и важные метаданные, включая

контекст шифрования и подпись.Вы можете расшифровать этот зашифрованный

сообщение с помощью AWS Encryption SDK для любого поддерживаемого программирования

язык.- Браузер JavaScript

const plaintext = new Uint8Array ([1, 2, 3, 4, 5]) const {результат} = ожидание шифрования (связка ключей, открытый текст, {encryptionContext: context})- Узел JavaScript.js

const plaintext = 'asdf' const {результат} = ожидание шифрования (связка ключей, открытый текст, {encryptionContext: context})

Расшифровка данных с помощью связки ключей AWS KMS

Вы можете использовать SDK AWS Encryption для JavaScript, чтобы расшифровать зашифрованное сообщение.

и восстановить исходные данные.

В этом примере мы расшифровываем данные, которые мы зашифровали при шифровании данных, с помощью примера связки ключей AWS KMS.

- Шаг 1. Изготовьте кольцо для ключей.

Чтобы расшифровать данные, передайте зашифрованный

сообщение (результат), чтошифрует

функция вернулась. Зашифрованное сообщение включает зашифрованные данные,

зашифрованные ключи данных и важные метаданные, включая шифрование

контекст и подпись.Также необходимо указать связку ключей AWS KMS.

при расшифровке. Вы можете использовать ту же связку ключей, которая использовалась для шифрования

данные или другой брелок. Для успешной расшифровки хотя бы один CMK

связка ключей должна быть способна расшифровать один из ключей зашифрованных данных в

зашифрованное сообщение.Поскольку ключи данных не генерируются, вам не нужно

укажите ключ генератора в связке ключей дешифрования. Если вы это сделаете, генератор

ключ и дополнительные ключи обрабатываются одинаково.Чтобы указать CMK для набора ключей дешифрования в AWS Encryption SDK для JavaScript,

ты должен

использовать ключ

ARN.В противном случае CMK не распознается. Чтобы получить помощь в определении ключей CMK в связке ключей AWS KMS,

см. Определение ключей CMK в связке ключей AWS KMSЕсли вы используете одну и ту же связку ключей для шифрования и дешифрования, используйте ключ

ARN для идентификации ключей CMK в связке ключей.В этом примере мы создаем связку ключей, которая включает только одну из CMK в

связка ключей шифрования. Перед запуском этого кода замените пример ключа

ARN с действующим.У вас должно бытькм: расшифровать разрешениена

CMK.- Браузер JavaScript

Начните с предоставления ваших учетных данных браузеру.В

В AWS Encryption SDK для примеров JavaScript используется webpack.DefinePlugin, который заменяет учетные данные

константы с вашими фактическими учетными данными. Но вы можете использовать любой

метод для предоставления ваших учетных данных. Затем используйте учетные данные для

создать клиент AWS KMS.объявить учетные данные const: {accessKeyId: string, secretAccessKey: string, sessionToken: string} const clientProvider = getClient (KMS, { реквизиты для входа: { accessKeyId, secretAccessKey, sessionToken } })Затем создайте связку ключей AWS KMS с помощью клиента AWS KMS.Этот

пример использует только один из CMK из шифрования

брелок для ключей.const keyIds = ['arn: aws: kms: us-west-2: 111122223333: key / 1234abcd-12ab-34cd-56ef-1234567890ab'] const keyring = new KmsKeyringBrowser ({clientProvider, keyIds})- Узел JavaScript.js

const keyIds = ['arn: aws: kms: us-west-2: 111122223333: key / 1234abcd-12ab-34cd-56ef-1234567890ab'] const keyring = new KmsKeyringNode ({keyIds})

- Шаг 2. Расшифруйте данные.

Затем вызовите функцию

decrypt. Пройдите расшифровку

только что созданная связка ключей (связка ключей) и зашифрованное сообщение, котороешифрует

функция вернула (результат

расшифровать один из зашифрованных ключей данных.Затем он использует ключ данных открытого текста

расшифровать данные.Если вызов завершился успешно, поле открытого текста

незашифрованные (расшифрованные) данные. ПолеmessageHeaderсодержит

метаданные о процессе дешифрования, включая контекст шифрования, который

был использован для расшифровки данных.- Браузер JavaScript

const {plaintext, messageHeader} = ожидание дешифрования (связка ключей, результат)- Узел JavaScript.js

const {plaintext, messageHeader} = ожидание дешифрования (связка ключей, результат)

- Шаг 3. Проверьте контекст шифрования.

Контекст шифрования, который был

используется для расшифровки данных, включается в заголовок сообщения

(messageHeader), что функциядешифрует

возвращается. Прежде чем ваше приложение вернет данные в виде открытого текста, убедитесь, что

контекст шифрования, который вы указали при шифровании, включен в

контекст шифрования, который использовался при расшифровке.Несоответствие может указывать на

что данные были подделаны, или что вы не расшифровали правильный

зашифрованный текст.При проверке контекста шифрования точное совпадение не требуется. Когда

вы используете алгоритм шифрования с подписью, менеджер криптографических материалов

(CMM) добавляет открытый ключ подписи в контекст шифрования перед

шифрование сообщения.Но все пары контекста шифрования, которые вы

отправленный должен быть включен в контекст шифрования, который был

вернулся.Сначала получите контекст шифрования из заголовка сообщения. Затем проверьте

что каждая пара «ключ-значение» в исходном контексте шифрования

(контекст) соответствует паре «ключ-значение» в возвращенном

контекст шифрования (encryptionContext).- Браузер JavaScript

const {encryptionContext} = messageHeader Объект .entries (контекст) .forEach (([ключ, значение]) => { if (encryptionContext [key]! == value) throw new Error («Контекст шифрования не соответствует ожидаемым значениям») })- Узел JavaScript.js

const {encryptionContext} = messageHeader Объект .entries (контекст) .forEach (([ключ, значение]) => { if (encryptionContext [key]! == value) throw new Error («Контекст шифрования не соответствует ожидаемым значениям») })

Если проверка контекста шифрования прошла успешно, вы можете вернуть открытый текст

данные.

Реализация шифрования и подписи RSA в Node.js (с примерами)

В этом сообщении будет описано, что делает алгоритм RSA и как мы можем реализовать его в Node.js, без использования каких-либо внешних библиотек .

RSA (Ривест – Шамир – Адлеман) шифрование — один из наиболее широко используемых алгоритмов безопасного шифрования данных.

Это асимметричный алгоритм шифрования , который является просто еще одним способом сказать «односторонний». В этом случае любой может зашифровать фрагмент данных, но только тот, у кого есть правильный «ключ», может его расшифровать.

Если вы хотите пропустить объяснение и просто увидеть рабочий исходный код, вы можете просмотреть его здесь

RSA Encryption In A Nutshell

RSA работает путем генерации открытого и закрытого ключей.Открытый и закрытый ключи генерируются вместе и образуют пару ключей.

Открытый ключ может использоваться для шифрования любого произвольного фрагмента данных, но не может его расшифровать.

Закрытый ключ может использоваться для дешифрования любой части данных, которая была зашифрована соответствующим открытым ключом.

Это означает, что мы можем передать наш открытый ключ кому угодно. Затем они могут зашифровать любую информацию, которую хотят отправить нам, и единственный способ получить доступ к этой информации — использовать наш закрытый ключ для ее расшифровки.

Подробная информация о том, как генерируются ключи, а также как информация шифруется и дешифруется, выходит за рамки этого поста, но если вы хотите вникнуть в детали, есть отличное видео по теме

Генерация ключа

Первое, что нам нужно сделать, это сгенерировать пары открытого и закрытого ключей. Эти ключи генерируются случайным образом и будут использоваться для всех следующих операций.

Мы используем стандартную криптографическую библиотеку для генерации ключей:

const crypto = require ("crypto")

const {publicKey, privateKey} = крипто.generateKeyPairSync ("rsa", {

модуль Длина: 2048,

})

Переменные publicKey и privateKey будут использоваться для шифрования и дешифрования соответственно.

Шифрование

Мы будем использовать метод publicEncrypt для шифрования произвольного сообщения. Мы должны предоставить несколько входных данных для этого метода:

- Открытый ключ, который мы сгенерировали на предыдущем шаге

- Схема заполнения (для этого мы будем использовать заполнение OAEP)

- Алгоритм хеширования (мы будем использовать SHA256, который является рекомендуемой функцией безопасного хеширования с этой даты)

- Данные, которые мы хотим зашифровать.Он находится в исходном состоянии буфера, поскольку метод encrypt принимает зашифрованные необработанные байты.

const data = "мои секретные данные"

const encryptedData = crypto.publicEncrypt (

{

ключ: publicKey,

заполнение: crypto.constants.RSA_PKCS1_OAEP_PADDING,

oaepHash: «sha256»,

},

Buffer.from (данные)

)

console.log ("зашифрованные данные:", encryptedData.toString ("base64")) Это распечатает зашифрованные байты, которые более или менее похожи на мусор.

Расшифровка

Чтобы получить доступ к информации, содержащейся в зашифрованных байтах, их необходимо расшифровать.

Единственный способ их расшифровать — использовать закрытый ключ, соответствующий открытому ключу, которым мы их зашифровали.

Криптографическая библиотека содержит метод privateDecrypt, который мы будем использовать для получения исходной информации из зашифрованных данных.